Cichowski, Rolf Rüdiger Der rote Faden durch die Gruppe 700 der DIN VDE 0100 Errichten elektrischer Anlagen in Betriebsstätten, Räumen und Anlagen besonderer Art VDE Schriftenreihe – Normen verständlich: Band 168 2024 346 Seiten, Broschur 36,- € (Buch) ISBN 978-3-8007-6365-8 Dieses Buch bietet einen schnellen Einstieg in die Anforderungen […]

Die FREESTYLE-Smartboards von faytech® ermöglichen Bildungseinrichtungen und Unternehmen, Informationen in standortübergreifender Zusammenarbeit digital zu erstellen, zu teilen und zu verwalten. Das Touch-Display des FREESTYLE unterstützt bis zu 4K Auflösung und ein Spektrum von ca. 1,1 Milliarden Farben. Arbeitsergebnisse, Bilder und Videos erscheinen äußerst detailscharf und farbecht. Die Technologie, die das […]

cirosec, der Spezialist im IT-Sicherheitsbereich, ist ab sofort einer von wenigen in Deutschland anerkannten Partnern des CVE-Programms und darf somit für Schwachstellen, die Mitarbeiter, Mitarbeiterinnen oder auch Forschungspartner entdecken, sogenannte CVE-Nummern vergeben. CVE, kurz für Common Vulnerabilities and Exposures (bekannte Schwachstellen und Risiken), ist eine Liste mit öffentlich bekannten Sicherheitsschwachstellen […]

Gemeinsam mit der Bundesanstalt für Straßenwesen (BASt) hat TÜV Informationstechnik (TÜVIT) ein Schutzprofil für ein Roadside ITS Station Gateway (RGW) entwickelt. Es bildet die Grundlage für den sicheren Einsatz von kooperativen intelligenten Verkehrssystemen. Ein nahendes Stauende, eine umspringende Ampel oder eine bevorstehende Gefahrensituation: Fahrzeuge, die untereinander sowie mit der straßenseitigen […]

Bei ihrer Strategie für die Cyber-Resilienz sollten Unternehmen einen klaren Blick darauf haben, welche Gefahren drohen und welche taktische Umsetzung in der Abwehr und der Datenwiederherstellung am wichtigsten ist. Neueste Untersuchungen, wie beispielsweise der Sophos X-Ops Active Adversary Report, zeigen, dass die allgemeine Gefahr, von einer Ransomware betroffen zu werden, besonders hoch […]

Am Dienstag, den 7. Mai 2024 fand der ChemCologne Kooperationstag im Digitalhub Bonn unter dem Motto „Rethinking Chemistry – Towards an Innovative Future“ statt. ChemCologne hatte gemeinsam mit der Universität Bonn zu dem Event eingeladen. Über 100 Teilnehmende aus Wissenschaft, Chemieindustrie und Startup-Ökosystem folgten der Einladung. Zu Beginn begrüßten Christoph […]

Das Kunststoff-Zentrum SKZ in Würzburg und die Rissmann Handels- und Dienstleistungsgesekkschaft mbH (RHD GmbH) in Apelern haben eine Kooperation im Bereich der Bildung ins Leben gerufen. Ziel soll es sein, das fachliche Knowhow des SKZ in der Kunststoff-Branche zu nutzen und weiterzugeben. Fortan bietet die RHD GmbH ihren Kunden eine […]

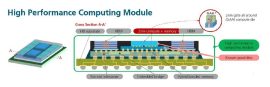

Das japanische Unternehmen Rapidus Corp., Hersteller von High-End-Mikroelektronik, und das Fraunhofer IZM, ein weltweit führendes Forschungsinstitut im Bereich der Mikroelektronik, arbeiten gemeinsam an neuen Packaging-Lösungen für Hochleistungs-Computing-Module mit 2nm Transistorknotengröße. Rapidus baut auf der Insel Hokkaido eine Halbleiterfabrik zur Fertigung von Mikrochips in 2nm Technologie und den dazugehörigen High-End Packages. […]

Vishay Intertechnology, Inc. (NYSE: VSH), ein führender internationaler Hersteller von diskreten Halbleitern und passiven elektronischen Bauteilen, hat die Einführung des Critical Manufacturing MES von seinem ersten Standort in den USA im Jahr 2019 nun auch auf seine Halbleiterfertigungswerke erweitert. Nach einem Vertrag, der die Implementierung des Critical Manufacturing MES in […]

Die IHK Heilbronn-Franken veranstaltet am Mittwoch, 15. Mai, gemeinsam mit der Christian-Schmidt-Schule, Technische Schule Neckarsulm, und der Andreas-Schneider-Schule in Böckingen einen Aktionstag zur Europawahl am 9. Juni 2024. Unternehmer und Führungskräfte aus der Region sprechen und diskutieren mit Schülerinnen und Schüler über die Europawahl und die Bedeutung Europas für die […]