Geringerer CO2-Fußabdruck dank biobasiertem Material Für Frische, Qualität und Haltbarkeit von Lebensmitteln Ermöglicht das Recycling von Verpackungen und reduziert so Abfall Die Verpackungsindustrie verändert sich rasant: Gesetzgeber, Lebensmittelproduzenten und die Öffentlichkeit fordern Verpackungen, die weniger Abfall hinterlassen – gleichzeitig möchten Verbraucher bei der Sicherheit und der Verfügbarkeit von Lebensmitteln keine […]

Gleich zwei Nachhaltigkeitsforscher werden von der Gesellschaft Deutscher Chemiker (GDCh) für ihre Arbeiten gewürdigt. Professor Dr. Klaus Kümmerer, Leuphana Universität Lüneburg, erhält den Wöhler-Preis für Nachhaltige Chemie für seine zukunftsweisenden Forschungsleistungen auf dem Gebiet der nachhaltigen Chemie. Dr. Philipp Demling, RWTH Aachen, wird für seine Dissertation der Preis für Biokonversion […]

Cybersicherheit ist ein absolutes Muss, um Regulierungen wie UNECE WP.29 zu entsprechen und das Lifecycle-Management von Steuergeräten (Electronic Control Unit, ECU) zu ermöglichen. Gemeinsam stellen KOSTAL Automobil Elektrik und Utimaco nun eine innovative Lösung zur Einhaltung wichtiger Branchenstandards bereit. In Zusammenarbeit mit KOSTAL Automobil Elektrik, einem der weltweit größten Automobilzulieferer, […]

SSDs vorgestellt. Die Speicher wurden speziell für die Anforderungen des Next-Gen-Computing entwickelt und eignen sich besonders für datenintensive Workloads in 5G- und AIoT-Anwendungen. Darüber hinaus verfügen die Innodisk Industrial-Grade PCIe 4.0 SSDs über eine Reihe von Funktionen, die Geschwindigkeit und Zuverlässigkeit für anspruchsvolle industrielle Umgebungen bieten. Die Übernahme der PCIe […]

Um gewohnte Denkmuster zu durchbrechen, kreative Lösungen für Probleme zu finden und gemeinsam Forschungsarbeit voranzutreiben, kooperiert der Medizintechnikpionier W&H aus Salzburg mit dem Department für Innovationsmanagement der FH CAMPUS 02. Im Mittelpunkt der Zusammenarbeit stehen reale Fragestellungen aus der Entwicklung des Medizintechnikunternehmens, die mit der TRIZ-Methode, einer Technik, um systematisch […]

Wenn am 1. Juli die Ilmenauer Wissenschaftsnacht Groß und Klein auf den Campus der Technischen Universität Ilmenau und in die Stadt lockt, können die meisten Veranstaltungen ohne vorherige Anmeldung und alle kostenlos besucht werden. Das Programm ist ab sofort online unter www.ilmenauer-wissenschaftsnacht.de/… abrufbar. Hier kann man sich nicht nur vorab […]

Am 31. Mai und 1. Juni 2023 legt die Initiative InnoTruck des Bundesministeriums für Bildung und Forschung (BMBF) am Geschwister-Scholl-Gymnasium in Gardelegen einen Tourstopp ein. Der doppelstöckige Truck zeigt eine Mitmach-Ausstellung rund um Innovationen und wichtige Zukunftsthemen. Angemeldete Schulklassen lernen am Beispiel von über 60 Ausstellungsstücken, woran derzeit in Deutschland geforscht wird, […]

Fabian Vettel, der jüngere Bruder des mehrfachen Formel-1-Weltmeisters Sebastian Vettel, geht zukünftig als Markenbotschafter und Instruktor für Driving Experience Südtirol an den Start. Dabei wird er den Erlebnisspezialisten aus Südtirol in dessen Außendarstellung unterstützen und Fahrtrainings sowie Driving Touren bei ausgewählten Events anleiten. Die ersten Veranstaltungen mit Fabian Vettel stehen […]

Die ROTI®Pol Master-Mixe sind optimierte PCR-Premixe bestehend aus einer rekombinanten Taq-Polymerase, dNTPs und dem Reaktionspuffer. Für die PCR müssen die Mixe lediglich mit den Proben und den Proben-spezifischen Primern ergänzt werden. Durch die Verwendung der ROTI®Pol Master-Mixe entfallen einige Pipettierschritte, wodurch die PCR-Reaktion sehr schnell und einfach angesetzt werden kann. […]

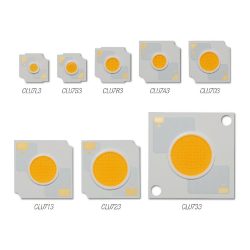

Die Hochintensitäts-LEDs der COB-Serie Version 4 von Citizen sind eine der kleinsten LES (Light Emitting Surface) COBs (Chip-on-Board) der Welt. Sie haben einen sehr hohen Farbwiedergabeindex (CRI) bei einer schmalen lichtausstrahlenden Oberfläche (LES). Durch die Verkleinerung des Lichtaustrittsdurchmessers und die Erhöhung der Lichtdichte kann eine sehr gute Steuerung der Lichtverteilung […]